- トップページ

- ITパスポート

- 平成23年度特別問題

- 平成23年度特別解答・解説

平成23年度特別解答

問題61

最大32文字までの英数字が設定でき、複数のアクセスポイントを設置したネットワークに対しても使用できる、無線LANのネットワークを識別するものはどれか。

| ア | ESSID |

| イ | IPアドレス |

| ウ | MACアドレス |

| エ | RFID |

解答:ア

<解説>

| ア | ○ | ESSID(Extended Service Set Identifier)は、無線LANで通信相手を識別するために用いる文字列。同じ無線LANネットワークに参加するための符丁で、親機(アクセスポイント)と子機や、子機同士に同じIDを設定することで互いに通信できるようになる。 |

| イ | × | IPアドレスは、インターネットに接続されているコンピューターを識別するため、各コンピューターに割り振られる32ビットの数字である。 |

| ウ | × | MACアドレスは、ネットワーク機能を備えた機器同士が、通信相手を識別するために用いる固有の番号である。 |

| エ | × | RFID(Radio Frequency IDentification)は、ID情報を埋め込んだRFタグから、電磁界や電波などを用いた近距離(周波数帯によって数cm~数m)の無線通信によって情報をやりとりするもの、および技術全般を指す |

問題62

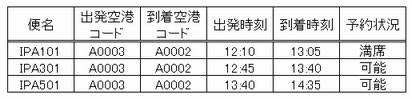

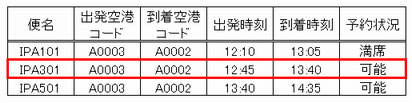

空港表と"ダイヤ"表がある。F空港から出発し、K空港に到着する時刻が最も早い予約可能な便名はどれか。

| ア | IPA101 |

| イ | IPA201 |

| ウ | IPA301 |

| エ | IPA501 |

解答:ウ

<解説>

- F空港から出発しK空港に到着するので、出発空港コードがA0003で到着空港コードがA0002である。

- IPA101の便は満席なのでIPA301が最も早い予約可能な便である。

問題63

情報セキュリティの基本方針に関する記述のうち、適切なものはどれか。

| ア | 機密情報の漏えいを防ぐために、経営上の機密事項とする。 |

| イ | 情報セキュリティに対する組織の取組みを示すもので、経営層が承認する。 |

| ウ | 情報セキュリティの対策基準に基づいて策定する。 |

| エ | パスワードの管理方法や文章の保存方法を具体的に規定する。 |

解答:イ

<解説>

| ア | × | 情報セキュリティの基本方針は、外部や社員に周知する。 |

| イ | ○ | 情報セキュリティに対する組織の取組みを示すもので、経営層が承認する。 |

| ウ | × | 情報セキュリティの対策基準は、情報セキュリティの基本方針を基に策定される。 また、情報セキュリティの実施手順は、対策基準に基づいて策定する。 |

| エ | × | パスワードの管理方法や文章の保存方法は、情報セキュリティ実施手順に具体的に規定する。 |

問題64

情報セキュリティに関して発生したインシデントのうち、可用性が損なわれる直接の原因となったものはどれか。

| ア | PCがウイルスに感染し、知らないうちにPC内の情報が流出した。 |

| イ | 空調の故障で温度が上がり、サーバが停止した。 |

| ウ | サーバに不正侵入されて個人情報が盗まれた。 |

| エ | ファイルの中の取引データの金額を誤って更新した。 |

解答:イ

<解説>

情報セキュリティマネジメントシステム(ISMS:Information Security Management System)は、組織(企業、部、課など)における情報セキュリティを管理するための仕組みである。組織の情報資産について、機密性、完全性、可用性をバランスよく維持し改善することが、情報セキュリティマネジメントシステムの基本コンセプトである。

- 機密性(Confidential)

- アクセスを認可された者だけが情報にアクセスできるようにすること

- 完全性(Integrity)

- 情報や情報の処理方法が正確かつ完全である(改ざんされていない)ことを保護すること

- 可用性(Availability)

- 許可された利用者が必要な時に情報資産にアクセスできること

| ア | × | 機密性が損なわれる原因である。 |

| イ | ○ | 可用性が損なわれる原因である。 |

| ウ | × | 機密性が損なわれる原因である。 |

| エ | × | 完全性が損なわれる原因である。 |

問題65

電子メールを介したウイルスの被害に遭わないための注意すべきこととして、適切なものだけをすべて挙げたものはどれか。

| a | 信用できる人からの電子メールであっても、添付ファイルのウイルスチェックを行う。 | |

| b | 添付ファイルの種類が音声や画像などの非実行ファイルであっても、ウイルスチェックを行う。 | |

| c | 不信な電子メールは、メールソフトのプレビュー機能で内容の安全性を確認してから閲覧する。 |

| ア | a,b |

| イ | a,b,c |

| ウ | a,c |

| エ | b,c |

解答:ア

<解説>

| a | ○ | 信用できる人のパソコンがウィルスに感染している恐れがあるので、添付ファイルのウイルスチェックを行うべできである。 | |

| b | ○ | 添付ファイルの種類が音声や画像などの非実行ファイルに見せかけた添付ファイルを送りつけるウイルスが存在する。ファイル形式とは関係なく、ウイルスチェックを行うべきである。 | |

| c | × | ウィルスはプレビュー機能で閲覧するだけでも感染するものがある。閲覧する前にウィルスチェックを行うべきである。 |

お問い合わせ