- トップページ

- 応用情報技術者

- 平成24年度秋季問題

- 平成24年度秋季解答・解説

平成24年度秋季解答

問題41

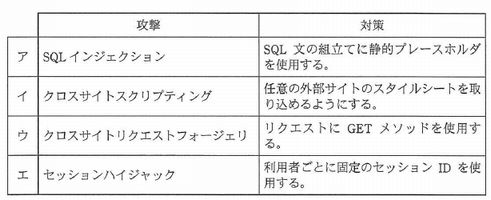

安全なWebアプリケーションの作り方について、攻撃と対策の適切な組合せはどれか。

解答:ア

<解説>

| ア | ○ | SQLインジェクション | SQLインジェクション(英: SQL Injection)とは、アプリケーションのセキュリティ上の不備を意図的に利用し、アプリケーションが想定しないSQL文を実行させることにより、データベースシステムを不正に操作する攻撃方法のことである。 静的プレースホルダでは、SQL を準備する段階で SQL 文の構文が確定し、後から SQL 構文が変化することがないため、パラメータの値がリテラルの外にはみ出す現象が起きません。その結果として、SQL インジェクションの脆弱性が生じない。 |

| イ | × | クロスサイトスクリプティング | クロスサイトスクリプティングとは、動的にウェブページを生成するアプリケーションのセキュリティ上の不備を意図的に利用し、狭義にはサイト間を横断して悪意のあるスクリプトを混入させること。 クロスサイトスクリプティングの対策は、いくつかの例外を除き、出力値のエスケープを適切に施すことである。 |

| ウ | × | クロスサイトリクエストフォージェリ | クロスサイトリクエストフォージェリとは、Webサイトにスクリプトや自動転送(HTTPリダイレクト)を仕込むことによって、閲覧者に意図せず別のWebサイト上で何らかの操作(掲示板への書き込みなど)を行わせる攻撃手法である。 サーバ側でクロスサイトリクエストフォージェリを防ぐには、サイト外からのリクエストの受信を拒否する必要がある。ヘッダに含まれる情報を元に参照元が正規のページかどうかをチェックしたり、フォームの一部にランダムな数値を隠しておいてアクセスの一貫性をチェックしたり、コンピュータが読み取れないよう画像として表示したチェックコードの入力をユーザに要求するなどの対策が有効である。 |

| エ | × | セッションハイジャック | セッションハイジャックとは、ネットワーク上で一対の機器間で交わされる一連の通信(セッション)を途中で乗っ取り、片方になりすましてもう一方から不正にデータを詐取したり操作を行なう攻撃である。 セションIDの値を推測困難なものにしたり暗号化してデータの送受信を行なうなどの対策が有効である。 |

問題42

ウイルス検知手法の一つであるビヘイビア法を説明したものはどれか。

| ア | ウイルスの特徴的なコード列が検査対象プログラム内に存在するかどうかを調べて、もし存在していればウイルスとして検知する。 |

| イ | 各ファイルに、チェックサム値などウイルスではないことを保証する情報を付加しておき、もし保証する情報が検査対象ファイルに付加されていないか無効ならば、ウイルスとして検知する。 |

| ウ | 検査対象ファイルのハッシュ値と、安全な場所に保管しであるその対象の原本のハッシュ値を比較して、もし異なっていればウイルスとして検知する。 |

| エ | 検査対象プログラムを動作させてその挙動を監視し、もしウイルスによく見られる行動を起こせばウイルスとして検知する。 |

解答:エ

<解説>

ビヘイビア法とは、コンピュータウイルス検出方法の一つで、検査対象のプログラムを実際に動かしてその振る舞いを監視しウイルス を検出する方法のことである。

| ア | × | パターンマッチング法の説明である。 |

| イ | × | チェックサム法の説明である。 |

| ウ | × | コンペア法の説明である。 |

| エ | ○ | ビヘイビア法の説明である。 |

問題43

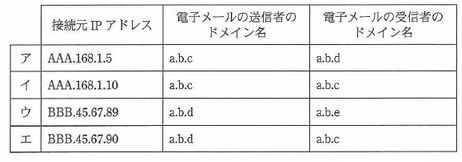

自社の中継用メールサーバで、接続元IPアドレス、電子メールの送信者のドメイン名及び電子メールの受信者のドメイン名のログを取得するとき、外部ネットワークからの第三者中継と判断できるログはどれか。 ここで、AAA.168.1.5とAAA.168.1.10は自社のグローバルIPアドレスとし、BBB.45.67.89とBBB.45.67.90は社外のグローバルIPアドレスとする。 a.b.cは自社のドメイン名とし、a.b.dとa.b.eは他社のドメイン名とする。 また、IPアドレスとドメイン名は詐称されていないものとする。

解答:ウ

<解説>

| ア | × | 送信者が自社ドメイン(a,b,c)である。したがって、自社から送信されたメールである。 |

| イ | × | 送信者,受信者ともに自社ドメイン(a,b,c)である。自社から社内あてに送信されたメールである。 |

| ウ | ○ | 接続元IPアドレスが社外(BBB.45.67.89)である。送信者,受信者ともに他社ドメインなので第三者中継のメールである。 |

| エ | × | 送信者が他社ドメイン(a,b,c),受信者が自社ドメイン(a,b,c)である。したがって、他社から自社あてに送信されたメールである。 |

問題44

UMLで用いる図のうち、オブジェクト間で送受信するメッセージによる相互作用が表せるものはどれか。

| ア | コンポーネント図 |

| イ | シーケンス図 |

| ウ | ステートチャート図 |

| エ | ユースケース図 |

解答:イ

<解説>

UMLは、オブジェクト指向のソフトウェア開発における、プログラム設計図の統一表記法。主なモデル図としては、クラス図、ユースケース図、シーケンス図等がある。

- コンポーネント図

- ソフトウェアの構成を表現する図である。ソースコードやオブジェクト間の依存関係を示すために使用する図である。

- シーケンス図

- オブジェクト間のメッセージの送受信を時系列で記述する図である。

- ステートチャート図

- 各処理においてシステムがとりうる状態とその遷移についてまとめた図である。

- ユースケース図

- 利用者の視点から見た機能や性能を要件としてまとめた図である。

したがって、イが正解である。

問題45

ソフトウェアの要件定義や分析・設計で用いられる技法に関する記述のうち、適切なものはどれか。

| ア | 決定表は、条件と処理を対比させた表形式で論理を表現したものであり、複雑な条件判定を伴う要件定義の記述手段として有効である。 |

| イ | 構造化チャートは、システムの“状態”の種別とその状態が選移するための“要因”との関係を分かりやすく表現する手段として有効である。 |

| ウ | 状態遷移図は、DFDに“コントロール変換とコントロールフロー”を付加したものであり、制御系システムに特有な処理を表現する手段として有効である。 |

| エ | 制御フロー図は、データの“源泉、吸収、流れ、処理、格納“を基本要素としており、システム内のデータの流れを表現する手段として有効である。 |

解答:ア

<解説>

| ア | ○ | 決定表は、条件と処理を対比させた表形式で論理を表現したものであり、複雑な条件判定を伴う要件定義の記述手段として有効である。 |

| イ | × | 状態遷移図は、システムの“状態”の種別とその状態が選移するための“要因”との関係を分かりやすく表現する手段として有効である。 |

| ウ | × | 制御フロー図は、DFDに“コントロール変換とコントロールフロー”を付加したものであり、制御系システムに特有な処理を表現する手段として有効である。 |

| エ | × | DFDは、データの“源泉、吸収、流れ、処理、格納“を基本要素としており、システム内のデータの流れを表現する手段として有効である。 |

お問い合わせ