- トップページ

- プロジェクトマネージャ 午前2

- 令和6年度秋季問題

- 令和6年度秋季解答・解説

令和6年度秋季解答

問題21

経済産業省が公表した"AI・データの利用に関する契約ガイドライン1.1版"における,AI技術を利用したソフトウェアの開発・利用に関するユーザーとベンダー間の契約についての記述のうち,適切なものはどれか。

| ア | AI技術の発展・普及に伴い,法律は適宜改正されており,AI技術を利用したソフトウェアの開発・利用に関するユーザーとベンダー間の契約に関する権利関係や責任関係は,全て法律で規定されている。 |

| イ | AI技術を利用したソフトウェアの開発でユーザーがベンダーに提供するデータは,一般に公表されているデータだけを使うので,その経済的価値や,秘匿性に関して,契約上考慮する必要はない。 |

| ウ | ユーザーとベンダー間でAI技術を利用したソフトウェアの開発・利用に関する契約プラクティスが確立していないことが,AI技術を利用したソフトウェアに関する法的問題が発生する一因である。 |

| エ | ユーザーとベンダー間でAI技術を利用したソフトウェアの開発・利用に関する契約を締結するときに,法的拘束力を有するこのガイドラインにのっとって責任分担を明確にしなければならない。 |

解答:ウ

<解説>

経済産業省の 「AI・データの利用に関する契約ガイドライン1.1版」 は、AI技術を活用したソフトウェアの開発・利用に関する契約における留意点を整理し、ユーザーとベンダーが適切な契約を結ぶための指針を示したものである。 ただし、このガイドライン自体には 法的拘束力はなく、契約上の参考や実務的な助言の位置づけである。

| ア | × | AI技術に特化した契約ルールがすべて法律で網羅されているわけではない。むしろ現状は不確実性が高く、契約実務において個別に取り決める必要があることからガイドラインが作成されている。 |

| イ | × | AI開発に利用されるデータは、ユーザー独自の営業秘密や高い経済的価値を持つ場合が多い。その取扱いや利用範囲、権利関係は契約上の重要事項であり、考慮しないというのは不適切である。 |

| ウ | 〇 | ガイドラインでは、AI特有の不確実性や成果の予測困難性を背景として、従来の契約の枠組みでは十分に対応できない可能性があることを指摘している。そのため契約プラクティスが未成熟であることが、法的問題発生の一因となると明記されている。 |

| エ | × | ガイドラインは実務指針であり、法的拘束力を持たない。参考とすべきであるが、必ず従わなければならないものではない。責任分担はあくまで契約当事者が合意のうえで定めるものである。 |

問題22

技術者倫理における集団思考の問題点として,アーヴィング・ジャニスが指摘した八つの兆候のうちの"心の警備"の説明として,適切なものはどれか。

| ア | 自分の所属している集団は失敗することがなく,又は万が一失敗しても集団は存続すると考える。 |

| イ | 集団に新しく加わったメンバーなどが異議を唱える場合には,それを阻止して,集団を保護しようとする。 |

| ウ | 他のメンバーから特に意見が出されず,発言者以外の全メンバーが沈黙している場合は,その意見を集団組織の一致した意見とみなす。 |

| エ | 反対する少数メンバーがいる場合は,そのメンバーに圧力を加えて統一した意見にさせる。 |

解答:イ

<解説>

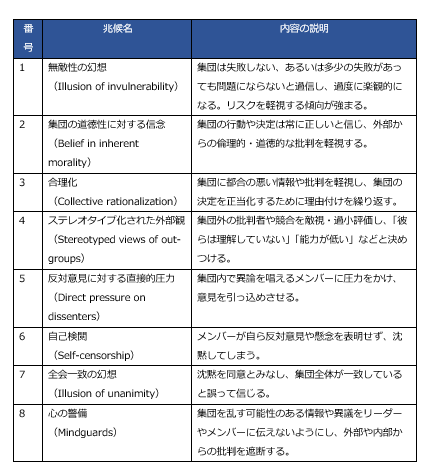

アーヴィング・ジャニスは、集団で意思決定を行う際に陥りやすい問題点として 「集団思考」 を提唱した。その中で、集団思考が起きている兆候を8つ指摘している。

| ア | × | 「無敵性の幻想(Illusion of invulnerability)」に該当する。集団全体に過度な楽観主義が広がり、リスクを過小評価する傾向を示す。 |

| イ | 〇 | 「心の警備(mindguards)」に該当する。批判や異論をリーダーや集団に届かないように遮断し、集団の統一的な見解を守ろうとする行動である。 |

| ウ | × | 「全会一致の幻想(Illusion of unanimity)」に該当する。沈黙を同意と解釈し、実際には多様な意見が存在する可能性を無視してしまう。 |

| エ | × | 反対意見に対する直接的圧力(Direct pressure on dissenters)」に該当する。少数意見を持つメンバーに対して、強制的に同調させようとする。 |

問題23

複数のシステムやサービスの間で利用されるSAMLはどれか。

| ア | システムの負荷や動作状況に関する情報を送信するための仕様 |

| イ | 脆弱性に関する情報や脅威情報を交換するための仕様 |

| ウ | 通信を暗号化し,VPNを実装するための仕様 |

| エ | 認証や認可に関する情報を交換するための仕様 |

解答:エ

<解説>

SAML(Security Assertion Markup Language)は、OASISによって標準化された 認証・認可情報の交換のためのXMLベースのフレームワーク である。 典型的な利用場面は シングルサインオン(SSO) であり、あるサービスで認証されたユーザー情報を、他のサービスへ安全に伝達することを可能にする。

| ア | × | システムの負荷や状態に関する情報を扱う規格は、SNMP(Simple Network Management Protocol)などが該当する。SAMLの目的ではない。 |

| イ | × | 脆弱性や脅威情報の交換は、例えばCVSS(共通脆弱性評価システム)やSTIX/TAXIIといった仕様が利用される。SAMLはセキュリティ情報の流通ではなく、認証・認可に関する情報交換のための仕様である。 |

| ウ | × | VPNや暗号通信に用いられる代表的な規格はIPsecやSSL/TLSである。SAMLは通信経路の暗号化そのものを担う仕様ではなく、認証情報を安全にやり取りするための枠組みである。 |

| エ | 〇 | SAMLは、認証局(Identity Provider, IdP)がユーザーを認証し、その結果をサービス提供者(Service Provider, SP)に伝達する仕組みを提供する。これにより、ユーザーは複数のサービスにシングルサインオンでアクセスできるようになる。 |

問題24

JPCERTコーディネーションセンター"CSIRTガイド"におけるインシデントマネジメントの業務のうち,インシデントハンドリングに含まれるものはどれか。

| ア | インシデント対応演習 |

| イ | インシデント対応マニュアルの整備 |

| ウ | 脆弱性情報ハンドリング |

| エ | トリアージ |

解答:エ

<解説>

JPCERTコーディネーションセンターの 「CSIRTガイド」 によれば、インシデントマネジメントの業務は大きく以下に区分される。

(例:検知、トリアージ、分析、封じ込め、根絶、復旧、報告など)

(例:ポリシー整備、手順書作成、訓練・演習など)

この分類に基づき、選択肢を検討する。

| ア | × | インシデント予防・準備に含まれる |

| イ | × | インシデント予防・準備に含まれる |

| ウ | × | 脆弱性対応に含まれる |

| エ | 〇 | インシデントハンドリングに含まれる |

問題25

公開された実証コード(PoC:Proof of Concept)を使って,インターネットからWebサーバを狙う攻撃がある。こういった攻撃に自社のWebサーバが侵害される被害を未然に防ぐ対策として,最も効果があるものはどれか。

| ア | JIS Q 27001:2023で規定される"人的管理策"にのっとり,自社のWebサーバについての秘密情報を持ち出すおそれがない人物か,職員採用時に厳格な適格性検査を行う。 |

| イ | SNSサイトやダークウェブを巡回し,自社のWebサーバについて秘密として管理している情報が売買されていないことを確認する。 |

| ウ | 自社のWebサーバで使用しているソフトウェアの脆弱性情報を確認し,ワークアラウンドの実施又は脆弱性修正プログラムの適用を行う。 |

| エ | ファイアウォールを用いて外部との通信を記録し,自社のWebサーバから不審な宛先への通信が発生していないか調査する。 |

解答:ウ

<解説>

問題文では「公開された実証コード(PoC:Proof of Concept)を使った攻撃」による被害を防ぐための対策を問うている。 PoCが公開されると、攻撃者はそのコードを利用して 脆弱性を突いた攻撃 を容易に実行できるため、最も効果的な防御策は 対象ソフトウェアの脆弱性対策(修正プログラムの適用やワークアラウンド) である。

| ア | × | 人的管理策は内部不正防止には有効だが、インターネット経由でのPoCを利用した外部攻撃を防ぐものではない。今回の設問で問われる「脆弱性攻撃対策」には直接効果がない。 |

| イ | × | 情報漏洩の有無を確認する行為であり、攻撃を未然に防ぐ直接的な対策ではない。すでに侵害された後の検知的な対応に近い。 |

| ウ | 〇 | PoCを利用した攻撃は、既知の脆弱性を突くことがほとんどである。したがって、最新の脆弱性情報を把握し、修正パッチを適用したり回避策を実装することが最も有効な防御策となる。 |

| エ | × | 不審通信の検出はインシデント発生後の検知的対策であり、被害を「未然に防ぐ」ものではない。 |

お問い合わせ