- トップページ

- 高度共通 午前1

- 平成21年度春季問題

- 平成21年度春季解答・解説

平成21年度春季解答

問題11

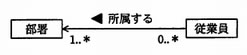

次の概念データモデルの解釈として、適切なものはどれか。ここで、モデルの記法としてUMLを用いる。

| ア | 従業員が所属していない部署の存在は許されない。 |

| イ | 従業員が所属している部署を削除しても、参照整合性は保証される。 |

| ウ | 従業員は、同時に複数の部署に所属してもよい。 |

| エ | どの部署にも所属しない従業員が存在してもよい。 |

解答:ウ

<解説>

概念データモデルより次のことが分かる。

- 1人の従業員は、1つ以上の部署に所属する。(従業員から見た部署の多重度は1~N)

- 1つの部署には、0人以上の従業員が所属する。(部署から見た従業員の多重度は0~N)

| ア | × | 部署から見た従業員の多重度は0~Nである。したがって、従業員が所属していない部署の存在は許される。 |

| イ | × | 従業員が所属している部署を削除すると、従業員がどの部署に所属しているか参照できなくなる。したがって、参照整合性が保証されない。 |

| ウ | ○ | 従業員から見た部署の多重度は1~Nである。したがって、従業員は、同時に複数の部署に所属してもよい。 |

| エ | × | 従業員から見た部署の多重度は1~Nである。したがって、どの部署にも所属しない従業員の存在は許されない。 |

問題12

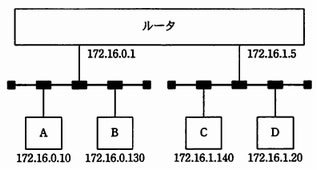

IPネットワークにおいて、二つのLANセグメントを、ルータ経由して接続する。ルータの各ポート及び各端末のIPアドレスを図のとおりに設定し、サブネットマスクを全ネットワーク共有で255.255.255128とする。

ルータの各ポートのアドレス設定は正しいとした場合、IPアドレスの設定を正しく行っている端末の組合せはどれか。

| ア | AとB |

| イ | AとD |

| ウ | BとC |

| エ | CとD |

解答:イ

<解説>

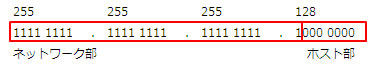

- サブネットマスクとは、IPアドレスのうちネットワークアドレスとホストアドレスに分割して管理するための数値である。

255.255.255128のビットが1の部分がネットワークアドレス,ビットが0の部分がホストアドレスである。

- サブネットXのホストがとり得るIPアドレスの範囲は、ホスト部は7ビットの範囲なので"172.16.0.0"~"172.16.0.127"である。

ただし最小値と最大値は特殊な用途で使用できないので"172.16.0.1"~"172.16.0.126"となる。

⇒Aが正しい。 - サブネットYのホストがとり得るIPアドレスの範囲は、ホスト部は7ビットの範囲なので"172.16.1.0"~"172.16.1.127"である。

ただし最小値と最大値は特殊な用途で使用できないので"172.16.1.1"~"172.16.1.126"となる。

⇒Dが正しい。

したがって、イが正解である。

問題13

TCP/IPネットワーク上で、メールサーバから電子メールを取り出すプロトコルはどれか。

| ア | POP3 |

| イ | PPP |

| ウ | SMTP |

| エ | UDP |

解答:ア

<解説>

| ア | ○ | POP3(Post Office Protocol version 3)は、インターネットやイントラネット上で、電子メールを保存しているサーバからメールを受信するためのプロトコルである。 |

| イ | × | PPP(Point-to-Point Protocol)は、インターネットへの接続に電話回線とモデムを使用するためのプロトコルである。 |

| ウ | × | SMTP(Simple Mail Transfer Protocol)は、インターネット、イントラネット上で、電子メールを転送するための通信プロトコルである。 |

| エ | × | UDP(User Datagram Protocol)は、IP上で利用されるコネクションレス通信プロトコルである。ストリーミング配信などに使われる。 |

問題14

ISMS適合性評価制度における情報セキュリティ基本方針に関する記述のうち、適切なものはどれか。

| ア | 重要な基本方針を定めた機密文章であり、社内の関係者以外の目に触れないようにする。 |

| イ | 情報セキュリティのための経営陣の方向性及び支持を規程する。 |

| ウ | セキュリティの基本方針を述べたものであり、ビジネス環境や技術が変化しても変更してはならない。 |

| エ | 特定のシステムについてリスク分析を行い、そのセキュリティ対策とシステム運用の詳細を記述したものである。 |

解答:イ

<解説>

情報セキュリティポリシは、基本方針,対策基準,実施手順の3つの階層で構成される。

- 基本方針

- 組織の経営者が、「情報セキュリティに本格的に取り組む」という姿勢を示し、情報セキュリティの目標と、その目標を達成するために企業がとるべき行動を社内外に宣言するものである。「なぜセキュリティが必要か」という「Why」について規定し、何をどこまで守るのか(対象範囲)、誰が責任者かを明確にする。また、業界標準、該当する法令、政府規制への準拠を宣言する場合がある。

- 対策基準

- 基本方針で作成した目的を受けて、「何を実施しなければならないか」という「What」について記述する。組織的に情報セキュリティ対策を行うための ルール集で、人事規程や就業規程などの類の企業の構成員が守るべき「規程類」に相当する。実際に守るべき規程を具体的に記述し、適用範囲や対象者を明確 にする。

- 実施手順

- 対策基準で定めた規程を実施する際に、「どのように実施するか」という「How」について記述する。マニュアル的な位置づけの文書であり、詳細な手順を記述する。

| ア | × | 情報セキュリティ基本方針は、機密文章ではない。また全社員に周知するべきものである。 |

| イ | ○ | 情報セキュリティ基本方針は、経営陣の方針として全社員に周知するべきものである。 |

| ウ | × | 情報セキュリティ基本方針は、ビジネス環境や技術の変化に応じて変更しなければならない。 |

| エ | × | 情報セキュリティ基本方針は、組織の業務全般に対する規範であり、特定のシステムを対象としたものではない。 |

問題15

企業内情報ネットワークやサーバにおいて、通常のアクセス経路以外で、侵入者が不正な行為に利用するために設置するものはどれか。

| ア | VoIPゲートウェイ |

| イ | ストリクトルーティング |

| ウ | バックドア |

| エ | フォレンジック |

解答:ウ

<解説>

| ア | × | VoIPゲートウェイとは、IP電話網制御装置の制御により、公衆交換電話網や他のIP電話網などの異なる網間との情報の送受信やプロトコル変換を行う機器のことである。 |

| イ | × | ストリクトルーティングとは、パケット転送経路を厳密に指定することである。 |

| ウ | ○ | バックドアとは、一度侵入に成功した攻撃者が、後から何度も侵入するために仕掛けておく秘密の入り口のことである。 |

| エ | × | フォレンジックは、コンピュータが持つさまざまな情報を犯罪捜査や訴訟に役立てるための技術体系のことである。 |

お問い合わせ