- トップページ

- 応用情報技術者

- 平成25年度秋季問題

- 平成25年度秋季解答・解説

平成25年度秋季解答

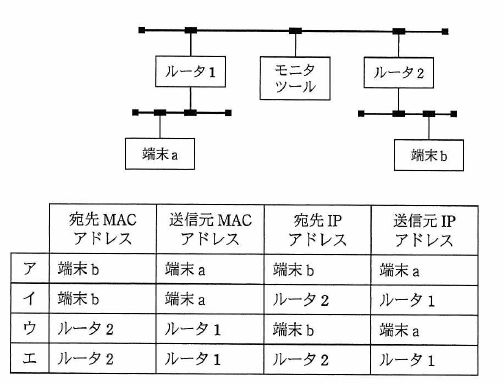

問題36

図に示すIPネットワークにおいて、端末aから端末bへの送信パケットをも似たツールで採取した。

パケットのヘッダ情報に含まれるアドレスの組合せとして、適切なものはどれか。

解答:ウ

<解説>

- 端末aから送信されたIPパケットは、ルータ1,ルータ2によって中継され、端末bに届く。

したがって、IPパケットの宛先IPアドレスは「端末b」、送信元IPアドレスは、「端末a」のままである。 - イーサネットフレームはルータを超えることができないので、端末aからルータ1,ルータ1からルータ2,ルータ2から端末bへと中継される必要があり、宛先および送信元のMACアドレスは、そのたびに付け替えられる。

したがって、ウが正解である。

問題37

PCからサーバに対し、IPv6を利用した通信を行う場合、ネットワーク層で暗号化を行うのに利用するものはどれか。

| ア | Ipsec |

| イ | PPP |

| ウ | SSH |

| エ | SSL |

解答:ア

<解説>

| ア | ○ | IPsec(Security Architecture for Internet Protocol)は、暗号技術を用いて、IPパケット単位でデータの改竄防止や秘匿機能を提供するプロトコルである。IpV6ではIPsecが標準で組み込まれている。 |

| イ | × | PPP(Point-to-Point Protocol)は、2点間を接続してデータ通信を行うための通信プロトコルである。 |

| ウ | × | SSH(Secure Shell)は、暗号や認証の技術を利用して、安全にリモートコンピュータと通信するためのプロトコルである。 |

| エ | × | SSL(Secure Sockets Layer)は、インターネットなどのコンピュータネットワークにおいてセキュリティを要求される通信を行うためのプロトコルである。 |

問題38

非常に大きな数の素因数分解が困難なことを利用した公開鍵暗号方式はどれか。

| ア | AES |

| イ | DSA |

| ウ | IDEA |

| エ | RSA |

解答:エ

<解説>

| ア | × | AES(Advanced Encryption Standard)は,NIST が公募した共通鍵暗号方式である。 |

| イ | × | DSA(Digital Signature Algorithm)は,デジタル署名アルゴリズムである。 |

| ウ | × | IDEA(International Data Encryption Algorithm)の一種で,DESの代替として考案された暗号方式である。 |

| エ | ○ | RSA(Rivest Shamir Adleman) は,素因数分解の計算の困難さを利用した公開鍵暗号方式である。 |

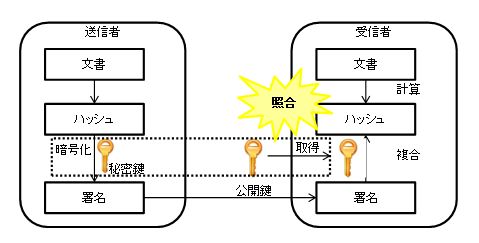

問題39

ディジタル署名において、発信者がメッセージのハッシュ値をからディジタル署名を生成するのに使う鍵はどれか。

| ア | 受信者の公開鍵 |

| イ | 受信者の秘密鍵 |

| ウ | 発信者の公開鍵 |

| エ | 発信者の秘密鍵 |

解答:エ

<解説>

ディジタル署名は、受信者がデータを受け取るとき、送信者が偽物でないことを確認するために用いられる。 データの流れは次のようになる。

送信者の秘密鍵で暗号化した署名を正しく複合できるのは送信者の公開鍵だけである。

受信者が文書から計算したハッシュ値と署名から送信者の公開鍵を使って複合したハッシュ値が正しい場合のみ真の送信者からの文書であることを確認することができる。

したがって、エが正解である。

問題40

ISMS適合性評価制度における情報セキュリティ基本方針に関する記述のうち、適切なものはどれか。

| ア | 重要な基本方針を定めた機密文書であり、社内の関係者以外の目に触れないようにする。 |

| イ | セキュリティの基本方針を述べたものであり、ビジネスの環境や技術が変化しても変更してはならない。 |

| ウ | 情報セキュリティのための経営陣の方向性及び支持を規定する。 |

| エ | 特定のシステムについてリスク分析を行い、そのセキュリティ対策とシステム運用の詳細を記述する。 |

解答:ウ

<解説>

情報セキュリティポリシは、基本方針,対策基準,実施手順の3つの階層で構成される。

- 基本方針

- 組織の経営者が、「情報セキュリティに本格的に取り組む」という姿勢を示し、情報セキュリティの目標と、その目標を達成するために企業がとるべき行動を社内外に宣言するものである。「なぜセキュリティが必要か」という「Why」について規定し、何をどこまで守るのか(対象範囲)、誰が責任者かを明確にする。また、業界標準、該当する法令、政府規制への準拠を宣言する場合がある。

- 対策基準

- 基本方針で作成した目的を受けて、「何を実施しなければならないか」という「What」について記述する。組織的に情報セキュリティ対策を行うための ルール集で、人事規程や就業規程などの類の企業の構成員が守るべき「規程類」に相当する。実際に守るべき規程を具体的に記述し、適用範囲や対象者を明確 にする。

- 実施手順

- 対策基準で定めた規程を実施する際に、「どのように実施するか」という「How」について記述する。マニュアル的な位置づけの文書であり、詳細な手順を記述する。

| ア | × | 情報セキュリティ基本方針は、機密文章ではない。また全社員に周知するべきものである。 |

| イ | × | 情報セキュリティ基本方針は、むやみに変更するものではないが、ビジネス環境や技術の変化に応じて変更することは必要である。 |

| ウ | ○ | 情報セキュリティ基本方針は、経営陣の方針として全社員に周知するべきものである。 |

| エ | × | 情報セキュリティ基本方針は、組織の業務全般に対する規範であり、特定のシステムを対象としたものではない。 |

お問い合わせ