- トップページ

- 応用情報技術者

- 平成30年度秋季問題

- 平成30年度秋季解答・解説

平成30年度秋季解答

問題36

サイバーセキュリティ基本法に基づき、内閣官房に設置された機関はどれか。

| ア | IPA |

| イ | JIPDEC |

| ウ | JPCERT/CC |

| エ | NISC |

解答:エ

<解説>

NISC(ニスク)とは、内閣サイバーセキュリティセンター(National center of Incident readiness and Strategy for Cybersecurity)の略称で、内閣官房に設置されている組織。 NISCの役割は、サイバーセキュリティの確保に関する総合調整役を担うことである。

具体的には、次のような業務を行っている。

- 行政各部の情報システムに対する不正な活動の監視や分析

- サイバーセキュリティの確保に関する助言や援助、監査

- サイバーセキュリティに関する基本戦略の立案

- サイバーセキュリティに関する研究開発の推進、人材育成・確保・活躍促進、普及啓発・情報発信の充実・強化

- サイバーセキュリティ政策に関する国際連携の窓口機能

- 政府機関等の情報セキュリティ対策を推進するための統一的な基準の策定、運用及び監査

| ア | × | IPA(独立行政法人情報処理推進機構)は、日本のIT産業の振興を目的とした公的機関である。 |

| イ | × | JIPDEC(日本情報経済社会推進協会)は、情報処理産業の発展や情報社会の推進を目的とする一般財団法人である。 |

| ウ | × | JPCERT/CCは、インターネットによる侵入や不正アクセスなど、コンピューターセキュリティインシデントに対応する情報提供機関である。 |

| エ | 〇 | 正解である。 |

問題37

楕円曲線暗号に関する記述のうち、適切なものはどれか。

| ア | AESに代わる共通鍵暗号方式としてNISTが標準化している。 |

| イ | 共通鍵暗号方式であり、デジタル署名にも利用されている。 |

| ウ | 公開鍵暗号方式であり、TLSにも利用されている。 |

| エ | 素因数分解問題の困難性を利用している。 |

解答:ウ

<解説>

楕円曲線暗号(ECC)とは、数学上の楕円曲線に基づいた公開鍵暗号方式です。RSA暗号と比べて鍵長が短く、高速処理が可能で、ハードウェア実装も小型化できる。

また、TLSで認証や鍵交換のアルゴリズムとして使用されている。

したがってウが正解である。

問題38

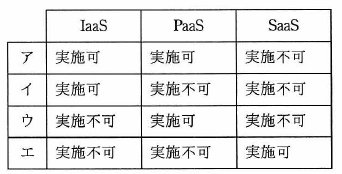

JIS X 9401:2016(情報技術-クラウドコンピューティング-概要及び用語)の定義によるクラウドサービス区分において、パブリッククラウドのクラウドサービスカスタマのシステム管理者が、可能サーバのゲストOSに対するセキュリティパッチの管理と適用を実施可か実施不可かの組合せのうち、適切なものはどれか。

解答:イ

<解説>

NIST が公表しているクラウドコンピューティングの定義では,IaaS,PaaS,SaaS の各サービスモデルを次のように定義している。可能サーバのゲストOSに対するセキュリティパッチの管理と適用を実施可なのは、IaaSだけである。

したがって、イが正解となる。

- IaaS(Infrastructure as a Service)

- サービス事業者は,ハードウェアやネットワーク機器といったサービスのインフラだけを提供する。利用者は,OS 及びアプリケーションソフトウェアを導入してシステムを運用する。利用者には,インフラの管理や制御を行う権限や責任はないが,OS に関する設定を行ったり,セキュリティパッチを適用したりする権限や責任がある。

- PaaS(Platform as a Service)

- サービス事業者は,インフラに加えてサーバ上で稼働するOS も提供する。利用者は,アプリケーションソフトウェアを導入してシステムを運用する。利用者には,アプリケーションソフトウェアの管理や制御を行う権限と責任をもち,インフラの管理や制御を行う権限や責任はなく,OS に関する設定やセキュリティパッチ適用を行う権限や責任もない(OSはサービス事業者が所有しているため)。

- SaaS(Software as a Service)

- サービス事業者は,インフラとOS に加えてアプリケーションソフトウェアも利用者に提供する。利用者には,アプリケーションソフトウェアの管理や制御を行う権限や責任はなく,またインフラの管理や制御,及びOS に関する設定やセキュリティパッチの適用に関する権限や責任もない。

問題39

DNSキャッシュサーバに対して外部から行われるキャッシュポイズニング攻撃への対策のうち、適切なものはどれか。

| ア | 外部ネットワークからの再帰的な問合せに応答できるように、コンテンツサーバにキャッシュサーバを兼ねさせる。 |

| イ | 再帰的な問合せに対しては、内部ネットワークからのものだけに応答するように設定する。 |

| ウ | 再帰的な問合せを行う際の送信元のポート番号を固定する。 |

| エ | 再帰的な問合せを行う際のトランザクションIDを固定する。 |

解答:イ

<解説>

DNSキャッシュポイズニングとは、DNSサービスを提供しているサーバ(DNSサーバ)に偽の情報を覚えこませる攻撃手法である。

攻撃が成功すると、DNSサーバは覚えた偽の情報を提供してしまうことになる。このため、ユーザは正しいホスト名のWebサーバに接続しているつもりでも、提供された偽の情報により、攻撃者が罠をはったWebサーバに誘導されてしまうことになる。

| ア | × | 外部ネットワークからの再帰的な問合せに応答する必要はない。 |

| イ | ○ | 再帰的な問合せに対しては、外部ネットワークから応答するように設定すると攻撃が容易になるので、内部ネットワークからのものだけに応答するように設定する。 |

| ウ | × | 送信元のポート番号を固定しても外部からの問合せを受けている限り、DNSキャッシュポイズニング攻撃を受ける可能性が高くなる。 |

| エ | × | トランザクションIDを固定すると、DNSキャッシュポイズニング攻撃を受ける可能性が高くなる。。 |

問題40

インターネットに接続された利用者のPCから、DMZ上の公開Webサイトにアクセスし、利用者の個人情報を入力すると、その個人情報が内部ネットワークのデータベース(DB)サーバに蓄積されるシステムがある。 このシステムにおいて、利用者個人のデジタル証明書を用いたTLS通信を行うことによって期待できるセキュリティ上の効果はどれか。

| ア | PCとDBサーバ間の通信データを暗号化するとともに、正当なDBサーバであるかを検証できるようになる。 |

| イ | PCとDBサーバ間の通信データを暗号化するとともに、利用者を認証することとができるようになる。 |

| ウ | PCとWebサーバ間の通信データを暗号化するとともに、正当なDBサーバであるかを検証できるようになる。 |

| エ | PCとWebサーバ間の通信データを暗号化するとともに、利用者を認証することとができるようになる。 |

解答:エ

<解説>

TLS(Transport Layer Security)とは、安全性の高い通信を行うプロトコルである。

公開鍵認証・共通鍵暗号化通信、ハッシュ化などの機能を提供している。

これらの機能により、データ送信者と受信者の間でやり取りされるデータが、第三者に盗聴・なりすましをされるリスクを防ぐ。

| ア | × | PCとWebサーバ間の通信データの暗号化は保証されるが、PCとDBサーバ間の通信データは暗号化されない。 また、DBサーバの正当性は検証できない。 |

| イ | × | PCとWebサーバ間の通信データの暗号化は保証されるが、PCとDBサーバ間の通信データは暗号化されない。 |

| ウ | × | PCとWebサーバ間の通信データの暗号化は保証されるが、DBサーバの正当性は検証できない。 |

| エ | 〇 | PCとWebサーバ間の通信データを暗号化するとともに、利用者を認証することとができるようになる。 |

お問い合わせ